shiro_attack-2.2.jar

”shiro_attack-2.2 shiro_反序列化“ 的搜索结果

shiro_attack-4.7.0-SNAPSHOT-all.zip 序列化验证工具

shiro反序列化进攻综合利用项目基于javafx,利用shiro反序列化扩展进行回显命令执行以及注入类别内存马检出唯一密钥(SimplePrincipalCollection)cbc / gcm Tomcat / Springboot回显命令执行集成公用集合K1 / K2...

shiro 反序列化漏洞综合利用工具 shiro_attack_by J1anfen,里面的 jar 直接运行即可,用于 shiro 漏洞检测、修复验证等

shiro反序列化利用工具

shiro反序列化漏洞综合利用,包含(回显执行命令/注入内存马)

shiro反序列化神器,秒杀其他类似工具,用过就知道

shiro反序列化利用工具,支持shiro大于1.2.4的aes加密的反序列号

“本工具仅能在取得足够合法授权的企业安全建设中使用,在使用本工具过程中,您应确保自己所有行为符合当地的法律法规。 如您在使用本工具的过程中存在任何非法行为,您将自行承担所有后果,本工具所有开发者和所有...

shiro反序列化漏洞综合利用,包含(回显执行命令/注入内存马)修复原版中NoCC的问题

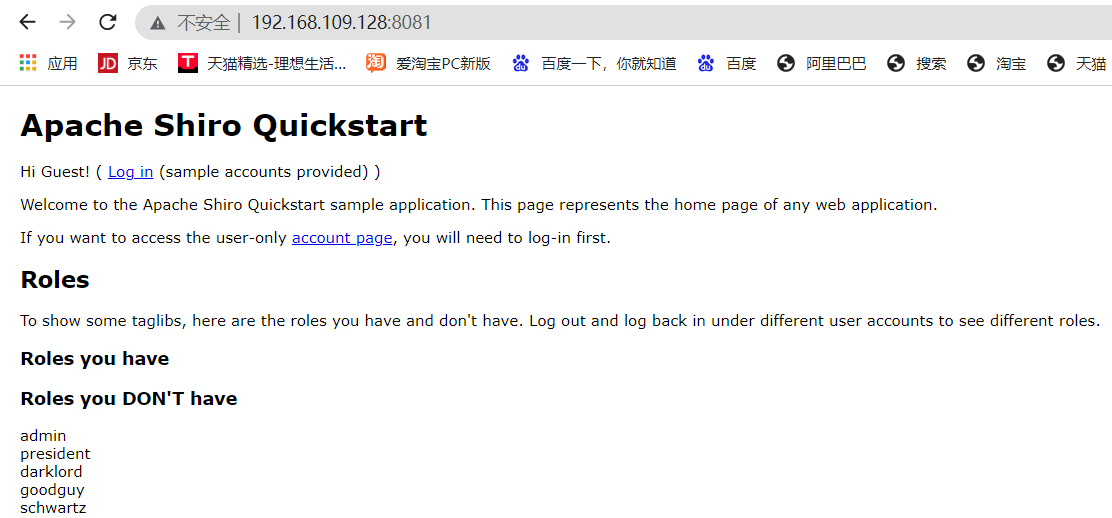

每天一个漏洞之——shiro反序列化 原因:Apache Shiro框架提供了记住密码的功能(RememberMe),用户登录成功后会生成经过加密并编码的cookie。在服务端对rememberMe的cookie值,先base64解码然后AES解密再反序列化...

检测工具:shiro_attack-4.7.0-SNAPSHOT-all.zip。官方默认key:kPH+bIxk5D2deZiIxcaaaA==升级到更新版本: 1.3.0 兼容 jdk1.7。问题版本shiro1.2.4。

shiro_attack_2.2工具下载链接:链接: https://pan.baidu.com/s/1t8V8UCbupIcczr7sFfYKMg?pwd=975e 提取码: 975ePs:也可在 github 上直接搜索 “shiro反序列化利用”,有诸多工具可供使用。

shiro反序列化工具,加强版

shrio反序列化--漏洞复现

我只是个无情的挂马机器,原理相信百度一大把,我就不赘述了 0x00 环境要求 靶机:192.168.100.23 攻击机:192.168.100.34 ...$ docker pull medicean/vulapps:s_shiro_1 2.启动环境 $ docker run -d -p 8080

shiro反序列化进攻综合利用 项目基于javafx,利用shiro反序列化扩展进行回显命令执行以及注入类别内存马 检出唯一密钥(SimplePrincipalCollection)cbc / gcm Tomcat / Springboot回显命令执行 集成公用集合K1 / K2...

Shiro反序列问题修复

推荐文章

- Java面向对象程序设计 第七章总结_方法的返回值被错误地处理为一个非空的对象-程序员宅基地

- RFX2401C skyworks射频2.4GHZ ZIGBEE/ISM发射/接收RFeIC_rfx2401c csdn-程序员宅基地

- Lambda简便方法引用、构造方法引用_lambdautils.getname-程序员宅基地

- sql表格模型获取记录内容_SQL Server和BI –如何使用Excel记录表格模型-程序员宅基地

- GateWay配置_grateway配置-程序员宅基地

- 云栖专辑| 阿里毕玄:程序员的成长路线-程序员宅基地

- Android 导出traces.txt 遇到的坑_biotraces无法导出-程序员宅基地

- 【ffmpeg 给视频添加背景音乐,去掉视频背景音乐原声】_ffmpeg.net 视频 加入 音频-程序员宅基地

- cocos2d-x3.2 lua 返回键监听_cocos2dx-lua cc.director:getinstance():endtolua()-程序员宅基地

- etcc oracle ebs,Oracle EBS12.2.6 克隆问题集合-程序员宅基地